Para hablar de tails OS tenemos que entender que en el ecosistema digital, la promesa del anonimato se vende constantemente. Las VPN se anuncian como escudos impenetrables y el navegador Tor como un portal secreto. Sin embargo, para un profesional técnico, estas soluciones son parches sobre un sistema operativo fundamentalmente transparente.

El anonimato real no es una aplicación; es una arquitectura de sistema. ¿Qué sucede cuando tu propio SO filtra datos o está comprometido? Aquí es donde la conversación debe pasar de «apps» a «entornos», y por eso necesitamos hablar de Tails OS para el anonimato.

Los Límites de las Herramientas Comunes

Las soluciones habituales, aunque útiles para la privacidad básica, tienen brechas arquitectónicas insalvables para un anonimato robusto.

Una VPN cifra tu tráfico pero te obliga a confiar ciegamente en un proveedor que puede registrar tu actividad. Además, no hace nada para proteger tu dispositivo de malware o fingerprinting. Combinarla con Tor añade complejidad y posibles puntos de fallo, sin resolver el problema de raíz: el sistema operativo anfitrión sigue siendo un riesgo.

Seguridad por Capas

Añadir herramientas de seguridad sobre un sistema con su configuración por defecto, que puede tener servicios y permisos innecesarios.

Seguridad por Diseño

Construir desde una base segura, donde el propio sistema ha sido fortalecido (hardening) para minimizar su superficie de ataque.

Seguridad por Diseño: La Filosofía de Tails OS

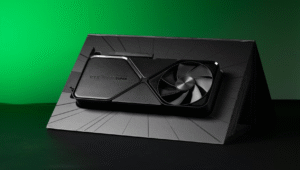

Tails (The Amnesic Incognito Live System) no es una aplicación, es un sistema operativo completo basado en Debian que se ejecuta desde un USB. Su enfoque no es añadir seguridad, sino operar desde una base segura.

Sistema Amnésico: No deja rastro en el ordenador. Al apagarlo, la sesión desaparece por completo, ya que opera exclusivamente en la memoria RAM.

Todo a través de Tor: Toda conexión a Internet se fuerza a través de la red Tor. Cualquier intento de conexión directa es bloqueado, eliminando el riesgo de fugas de DNS o de IP.

Entorno Aislado: Incluye herramientas preconfiguradas para la seguridad, operando en un entorno diseñado para no filtrar información.

Arquitectura del Anonimato: Tails vs. VPN + Tor

Una comparación técnica directa revela por qué el uso de Tails OS para el anonimato es un cambio de paradigma.

El Modelo de Amenaza: ¿Realmente lo Necesitas?

El primer paso: identificar los objetivos. Se envían sondeos ligeros y sigilosos para descubrir qué hosts están activos en la red sin alertar prematuramente a los sistemas de detección.

Una vez identificados los hosts, se buscan las puertas. Se realiza un análisis exhaustivo de los puertos TCP y UDP para determinar cuáles están abiertos, cerrados o filtrados por un firewall.

En los puertos abiertos, se identifica qué hay detrás. Se envían sondas para determinar el servicio, su versión exacta, y a menudo, el sistema operativo del host. Esta información es crucial.

La pregunta clave no es si Tails es seguro, sino si necesitas ese nivel de seguridad. La respuesta, desde una perspectiva de ingeniería, depende de tu modelo de amenaza.

«Security is a process, not a product.» — Bruce Schneier

No se trata de usar la herramienta más potente, sino la más adecuada. Antes de optar por una solución como Tails, pregúntate: ¿Qué activos estoy protegiendo? ¿De quién? ¿Y cuáles son las consecuencias de un fallo? Las respuestas definirán si necesitas la robustez de un sistema operativo amnésico o si otras herramientas son suficientes. Este tipo de evaluación es la base de cualquier buen análisis de vulnerabilidades.

Conclusión: Arquitectura sobre Aplicaciones

Usar una VPN o el navegador Tor es como instalar una cerradura de alta seguridad en una puerta de cartón. Si el marco —el sistema operativo— es débil, la cerradura es irrelevante.

Tails OS es la puerta blindada y el marco de acero en un solo paquete. No es una herramienta para el día a día de todos, sino una solución especializada que demuestra un principio fundamental: el verdadero control de la seguridad y el anonimato reside en la arquitectura del sistema, no en las aplicaciones que ejecutas sobre él.